- A+

本文由 360°网站安全加固 来讲解如何彻底,完全根治解决网站被黑被挂马的问题

今天本文要分享的就著名开源使用量最多的织梦dedecms为例来分析,

问题原因是 织梦后台系统网站被恶意攻击,导致首页不断被植入跳转代码和篡改TDK的解决方法!

一般来说,针对于织梦后台系统的首页劫持跳转,可能有两种形式,一种是在首页应用的JS或首页代码中的<script></script>标签中添加跳转代码,而另一种是通过PHP程序不断的给网站首页添加跳转代码和篡改TDK。前一种攻击形式比较好解决,删除恶意JS,修改后台地址和密码(如果为了保险还可以修改网站ftp密码),如果不经常修改JS文件还可以在ftp中修改js文件的权限为禁止写入。

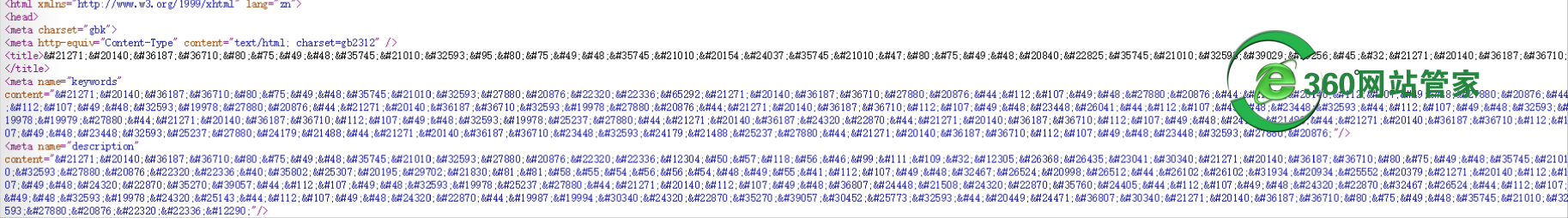

而第二种方法是通过php程序进行篡改代码,其较常见的情况是首页<head></head>标签之间被插入了异常加密代码,并多添加了一段TDK代码,导致网站快照异常、TDK被修改等等。为什么说这一种方法比较难以解决呢?这是因为如果对方是通过PHP程序进行篡改首页,那么可能已经在网站后台中留下了许多php后门和其它木马病毒。而如果我们不能完全清楚掉这些恶意文件,那么即使修改了账号、密码、后台地址、ftp密码,甚至是禁止dede后台执行也无法避免网站首页被篡改!那么,我们应该如何来彻底解决这一问题呢?

网站首页<head>标签中被插入的异常加密代码示意图

首先,我们要先修复首页代码,解决跳转问题,避免更多用户跳转到恶意页面,也是避免网站被篡改后的tdk被搜索引擎收录!

然后我们先解决对方通过自定义宏标记和智能标记向导来篡改首页代码的问题,我们可以删除后台目录(默认是dede文件夹)下的:mytag_add.php、mytag_edit.php、mytag_main.php、mytag_tag_guide.php、mytag_tag_guide_ok.php五个php文件,这五个文件一般不会使用,所以可以放心删除。如果删除后网站首页代码仍然被篡改,那么就需要检查其它文件夹中的内容,特别是模板文件夹和自己创建的栏目文件夹,如果在其中发现了php文件,就需要立刻删除(模板目录和栏目目录中正常是不会出现php文件的),然后再查看根目录下的index.php文件是否被修改(如果用不到可以直接删除)。

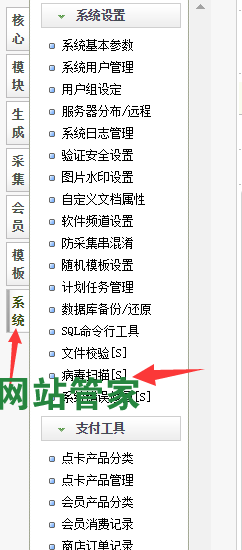

在执行上述操作之后,如果网站首页代码被篡改的问题仍然没有解决,那么可以在ftp中将整站文件下载到本地,然后搜索是否存在有a.php、b.php这些单字母命名的php文件,然后使用织梦后台系统自带的病毒扫描功能进行扫描,查看是否有异常php文件。

如果这样还不能解决问题,那么就需要使用到一些第三方服务公司了,例如 360°网站安全加固 等等。

而如果您自己无法解决这一问题,可以联系本站客服人员,使用本公司提供的网站安全、网站后门木马查杀服务,本公司会根据网站实际情况收取相应的费用!

- 微信 wzgj360

- 联系免费答疑

-

- QQ 613049615

- 联系免费答疑

-